Григорий Земсков, руководитель компании «Ревизиум», написал, почему небольшие сайты в последнее время все чаще взламывают, зачем хакерам это делать и может ли владелец ресурса защититься от злоумышленников, ориентированных именно на малый бизнес.

Еще пару лет назад владелец мелкого коммерческого веб-проекта знал о хакерах лишь из новостей, освещающих громкие скандалы. Жертвами хакеров были банки, телекоммуникационные компании, правительственные структуры, корпорации или звезды. Хакерские атаки, взломы, несанкционированные вторжения казались для владельцев мелких веб-проектов чем-то далеким и неактуальным. Но сегодня малый бизнес все чаще стал испытывать силу хакеров на себе.

Ежедневно в интернете взламываются десятки тысяч сайтов, и это не только крупные и популярные веб-ресурсы. Это сайты небольших онлайн-магазинов, региональных кафе, автосалонов, пансионатов, стоматологических клиник, частных школ, спортивных клубов, туристических агентств и многие другие. В отличие от крупных интернет-проектов, эти сайты не могут «похвастаться» широкой известностью и большой посещаемостью. Их владельцы часто даже не инвестируют в поисковое продвижение и – тем более – в защиту от взлома.

«Мой сайт стабильно работал на протяжении пяти лет. А сегодня хостер написал, что сайт взломали и заразили вирусами. Кому это понадобилось? Это сделали конкуренты? Как можно найти и наказать виновных?», – снова мы получаем (увы, типичный) тревожный звонок, на этот раз от директора небольшой танцевальной студии из Подмосковья.

Непонимание того, зачем вообще взламываются сайты и как хакеры используют их в своих целях, является слабым звеном малого бизнеса. Впрочем, противостояние – пожалуй, пока слишком громкое слово. Сегодня лишь единицы задумываются о безопасности своих веб-проектов и делают первые шаги в сторону укрепления обороноспособности своих интернет-площадок.

Что же происходит в современном интернете? Почему небольшие сайты все чаще становятся жертвами злоумышленников? Как защититься в этих условиях от несанкционированных вторжений?

Попробуем разобраться в сложившейся ситуации.

Ваш сайт взломали не по заказу конкурентов

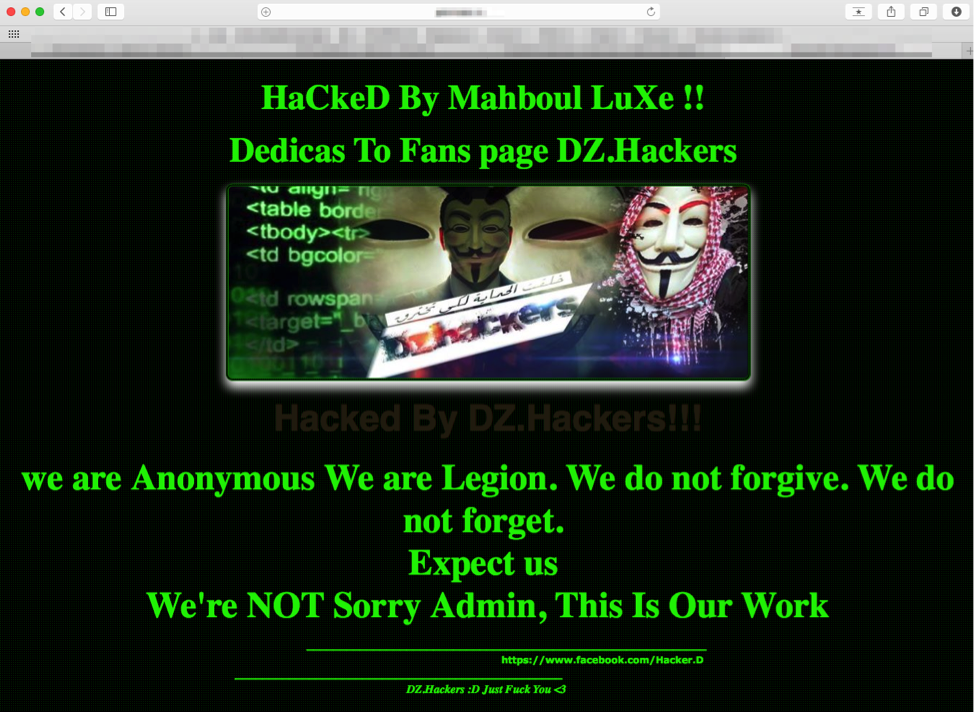

Не так давно среди запросов, поступивших в нашу компанию, была заявка от владельцев сайта частного детского сада с группой на 9 человек. Сайт попал под «массовую раздачу» хакерской группировки – в результате дефейс и заглушка на сайт «Hacked by Mahboul Luxe...». И смешно, и грустно.

Но только представьте, каково было недоумение владельцев сайта, что киберзлоумышленники, целый «легион», «хакнули» рязанский веб-проект, посвященный жизни девяти маленьких людей, которые носят колготки, ходят на горшок и верят в единорогов. Терзания клиента были поняты: где же связь между «киберлегионом» и грядущим событием в детсаде – «Праздником Осени», фото с которого должны были появиться в галерее веб-проекта?

Подобными вопросами часто задаются владельцы небольших сайтов: «Ну кому и для чего понадобилось меня “ломать”?» Впрочем, ответ на этот вопрос жертвы несанкционированного вторжения находят сами, и он для них почему-то всегда очевиден: «Конечно, это сделали конкуренты! Больше некому».

И вот рассерженный владелец скомпрометированного сайта уже хочет наказать взломщика по всей строгости закона. Наверное, всегда комфортнее думать, что за взломом стоит конкретный человек (конкурент), которого можно найти и «спустить с него шкуру».

В другом запросе владелица небольшого сайта, на котором были собраны школьные сочинения средних и старших классов, также во всем обвиняла фантомных конкурентов-злопыхателей, которые постоянно «следят» за ней и пытаются украсть ее контент.

Стоит ли говорить о том, что сайт был взломан с целью рассылки спама – для рекламы порно и виагры? И как же была удивлена (и даже расстроена ) владелица сайта – злоумышленники вовсе не интересовались сочинениями, раскрывающими образы Базарова и Печорина. Более того, их больше волновали не отношения Татьяны и Онегина, а объемы продаж контента для взрослых и лекарственного препарата.

Итак, 90% случаев за взломом мелкого сайта не стоит конкурент – и нет никакого специального заказа, который бы могли сделать недоброжелатели бизнеса. Сайты в большинстве случаев взламываются массово, и речь идет о нецелевом взломе. Веб-проекту достаточно попасть в хакерскую выборку с тысячью других «собратьев по несчастью», содержащих, например, одну и ту же критическую уязвимость. После чего сайт будет атакован наряду с другими, а дальше злоумышленник сможет использовать его по своему усмотрению.

Если бы за взломом сайта стоял ваш конкурент, он не стал бы заражать ваш сайт вирусами, рассылать через него спам или распространять фишинговый контент. Он бы просто уничтожил ваш веб-ресурс. Цель массовых атак – заработать на вашем сайте, тихо паразитируя на нем.

Зачем хакеры взламывают сайты небольших компаний?

Конечно же, хакеры специально не ищут сайты с низкими показателями. Главный критерий для выборки – схожие технические характеристики, уязвимости, по которым жертвы попадают в одну группу. Массовый взлом для злоумышленника стоит сущие копейки – один запуск хакерской программы может принести многотысячный результат.

Кто окажется взломанным и зараженным – в результате неизвестно, дело случая. Это может быть и крупный информационный веб-портал, трафик которого можно использовать для перенаправления на нелегитимные ресурсы, и сайт местечкового тату-салона с посещаемостью тридцать человек в сутки. Злоумышленник каждому из них найдет свое применение.

Однако владельцы крупных, раскрученных веб-проектов, как правило, следят за безопасностью своих сайтов, поэтому в числе взломанных и зараженных, скорее, окажутся мелкие сайты, владельцы которых об угрозе не осведомлены.

Теперь поговорим о том целях взлома: что движет хакерами и как они используют скомпрометированные веб-ресурсы.

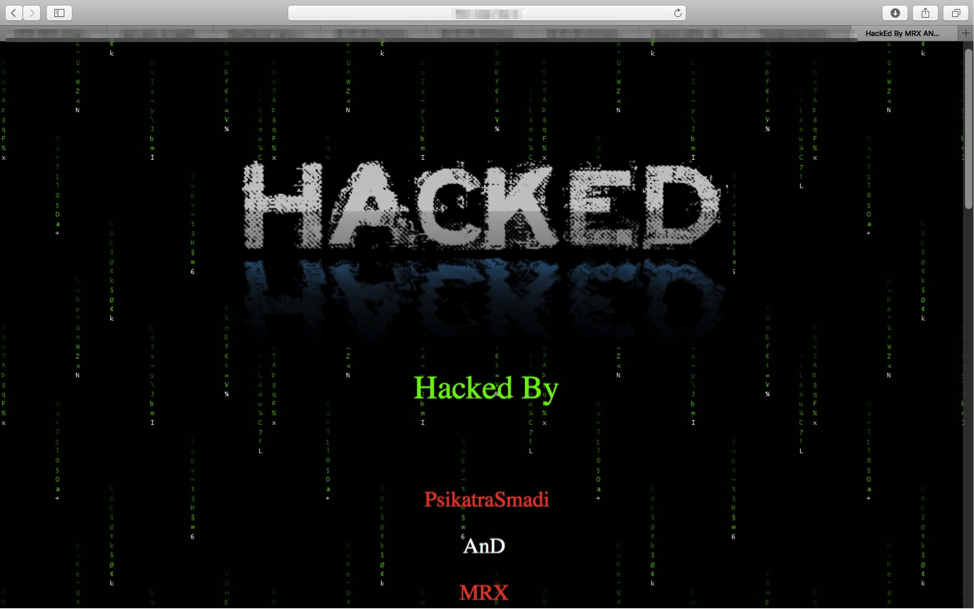

Банальное хулиганство

Желание поэкспериментировать с новой утилитой для взлома, попробовать свои силы в качестве интернет-злоумышленника. Особого вреда сайту это, скорее всего, не принесет, но его функциональность может быть нарушена, а репутация испорчена.

Самоутверждение в хакерских кругах или выражения своей политической позиции, религиозных взглядов и так далее

Результатом такого взлома может стать дефейс – заглушка на сайт с подписью хакера или хакерской группировки. Под хакерскую раздачу может попасть абсолютно любой веб-проект, вне зависимости от размера, тематики или географии (как было в примере с сайтом детского сада).

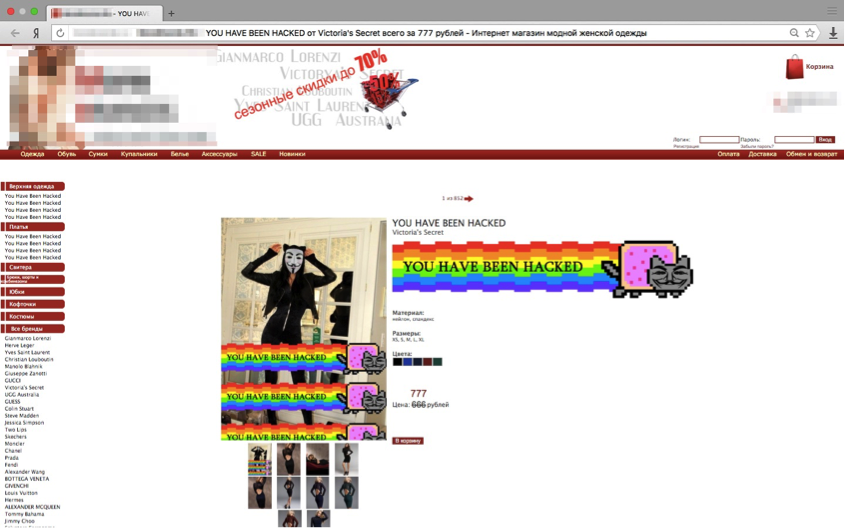

Площадка для рассылки спама или размещения фишинговых страничек

Взломанные сайты – это не только аудитория и трафик, но еще и ресурсы хостинга, которые злоумышленник может использовать в своих целях. Например, для распространения спама.

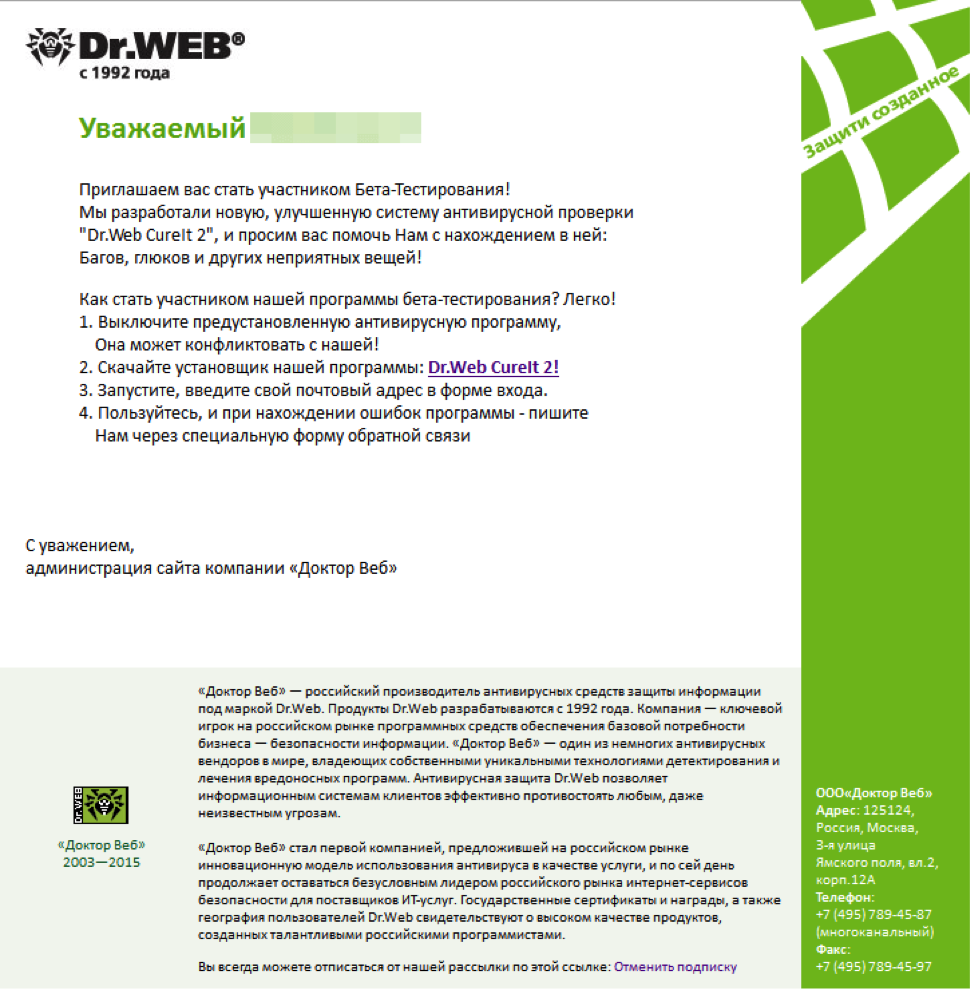

Современные спам-рассылки перестали быть банальной назойливой рекламой (которая раздражает, но все же не наносит вред пользователю или его компьютеру). Теперь это еще и активный инструмент для распространения фишингового контента и троянских программ.

Современные троянцы научились делать многое – воровать данные пользователей, загружать на атакуемый компьютер другие вредоносные приложения, шифровать данные, хранящиеся на диске, и вымогать за это деньги. Так незащищенные сайты становятся «соучастниками» настоящих преступлений.

Пример письма, распространяемого злоумышленниками от лица известной антивирусной компании «Доктор Веб», в котором под предлогом тестирования предлагается скачать троянца Trojan.PWS.Stealer.13052 (источник: официальный сайт компании):

Кроме того, что через взломанные сайты можно рассылать спам с фишинговым контентом, сами сайты могут способны пристанищем для фишинговых – подставных – страниц, с помощью которых злоумышленники воруют данные аккаунта пользователей (логин, пароль, данные кредитной карты и пр.), имитируя сайты банков, различных сервисов или почтовых служб.

Согласно отчету APWG (Anti-Phishing Working Group), количество зафиксированных случаев фишинга в 2015 году выросло в два раза по сравнению с 2014 годом и, по мнению экспертов, данная тенденция продолжится в будущем. А это значит, что хакерам потребуется еще больше ресурсов для распространения мошеннического контента.

Если ваш сайт взломан и используется для рассылки спама, распространения троянских программ или фишингового контента, то он будет тут же заблокирован хостинговой компанией.

Площадка для размещения вредоносного кода или файлов с целью заражения мобильных устройств на ОС Android

Самые популярные из них – это троянцы-локеры и банковские троянцы, перехватывающие SMS. В данном случае абсолютна не важна аудитория сайта, нужный объем трафика можно сгенерировать за счет кражи посетителей трафиковых проектов.

Согласно отчету компании «Доктор Веб», в прошлом году количество троянских программ, рассчитанных на пользователей Android, существенно возросло – и пока тенденция положительного роста сохранится. А значит, хакеры все так же будут заинтересованы в поиске новых площадок с мобильной аудиторией, на которых можно будет разместить вредоносное ПО.

Площадка для проведения атак на другие сайты или промежуточное звено для перенаправления посетителей на зараженные ресурсы

Взломанный сайт может служить вспомогательным инструментом для проведения атак на другие веб-ресурсы. Речь идет о брут-форс или DOS-атаках. В этом случае конечной целью хакера становится более посещаемый или раскрученный веб-ресурс и т.п. Скомпрометированный мелкий веб-проект – всего лишь разменная монета в руках хакера для достижения более сложных целей.

Взломанный сайт может стать промежуточным звеном в связке «сплойтов», то есть использоваться для перенаправления ничего не подозревающих посетителей на зараженные сайты или страницы.

Наконец, сайт могут взломать и целенаправленно, чтобы атаковать «соседей» по серверу или для выполнения других неправомерных действий.

В годовом отчете компании Cisco специалисты по информационной безопасности отметили, что сайты на известной бесплатной CMS WordPress стали активно использоваться в качестве инструмента для создания на сервере инфраструктуры, поддерживающей программы-вымогатели, средства банковского мошенничества или фишинговые атаки. По данным Cisco, с февраля по октябрь 2015 года число доменов WordPress, используемых злоумышленниками, выросло на 221%.

Мотивация хакеров в большинстве случаев – деньги. Для реализации сложных многоступенчатых атак необходим мощный ресурс – сервер или группа серверов. Однако аренда или покупка дорогостоящего абузоустойчивого сервера сопряжена с серьезными затратами и большими рисками.

Гораздо проще, дешевле и безопаснее взломать десятки тысяч мелких незащищенных сайтов на хостинге, а какие это будут сайты – неважно.

Последствия взлома и заражения сайта

После проникновения хакера на сайт и использования веб-ресурса в неблаговидных целях может случиться практически что угодно.

- Во-первых, злоумышленник, у которого есть доступ к сайту, может полностью уничтожить веб-ресурс. Причем это может произойти абсолютно случайно, например, при тестировании утилиты для взлома.

- Хакер может выйти на контакт с владельцем скомпрометированного сайта и потребовать у него «выкуп». В противном случае пригрозит вывести сайт из строя без возможности восстановления его работоспособности (или уничтожит его).

- При обнаружении вредоносного кода на сайте в ходе плановой проверки хостинг-провайдер может заблокировать доступ к сайту или ко всему аккаунту хостинга. Если в этот момент на сайт зайдут посетители, то их ждет глубокое разочарование – информации они никакой не получат, а увидят лишь «заглушку» хостера и статус 503.

- Пока сайт находится в заблокированном состоянии, существует риск, что его страницы выпадут из поискового индекса. В момент индексации сайта робот сможет «увидеть» единственную страницу – «заглушку», которую на сайт поставил хостер.

- Если подозрительную активность на сайте обнаружит поисковая система, то сайт может попасть в базу вредоносных. И в поисковой выдаче рядом с веб-ресурсом будет красоваться ярлык, что сайт может угрожать безопасности компьютера пользователя.

- Взломанный и зараженный сайт может блокироваться браузерами на базе и Safe Browsing API Яндекса (например, Opera, Chrome и Яндекс.Браузер) или Google Safe Browsing API.

Так или иначе, бизнес теряет не только клиентов, но и их доверие: если пользователь увидит заглушку, информирующую о блокировке сайта хостингом, или сообщение о том, что данный ресурс может нанести вред его компьютеру, – он, скорее всего, быстро закроет браузер и больше не захочет возвращаться на подозрительный сайт.

Что делать малому бизнесу в условиях «нового» агрессивного интернета

За последние пять лет интернет-среда сильно изменилась, стала более агрессивной и опасной. Хакерское сообщество значительно помолодело, атаки на сайты увеличились в разы. Появились новые способы монетизации взломанных веб-ресурсов.

Усугубляется ситуация и нестабильной финансово-экономической обстановкой в стране, ростом безработицы, депрессивным настроением россиян. Мошеннические действия перемещаются из офлайна в онлайн, уровень киберпреступности в растет. Интернет кажется злоумышленникам более комфортной средой, где легче замести свои следы и избежать наказания. В результате желающих подзаработать нечестным путем становится больше.

Утилиты для взлома сайтов гуляют в свободном доступе, хакерские форумы изобилуют бесплатными руководствами по проведению кибер-атак – поэтому незащищенные веб-проекты находятся в особой категории риска.

Что делать в текущей ситуации? Главное – осознать, что проблема безопасности сайтов для малого бизнеса существует, и любой, даже небольшой, веб-проект может стать жертвой действий киберзлоумышленника. Поэтому нужно заботиться о безопасности своего интернет-проекта нужно своевременно.

Безопасность сайта – непрерывный процесс, состоящий из комплекса технических и организационных мер.

Техническая часть (выполняется штатным веб-мастером или сторонней службой технической поддержки):

- Своевременное обновление CMS и плагинов до последней доступной версии;

- Отслеживание информации о появлении новых критических уязвимостей и оперативный патчинг CMS и плагинов;

- Регулярная проверка сайта (как минимум раз в месяц) сканерами вредоносного кода, например, AI-BOLIT, на предмет взлома и заражения;

- Проведение дополнительных мероприятий по укреплению защиты интернет-ресурса от веб-атак (защита админ-панели сайта от брут-форс атак с помощью серверной аутентификации; ограничение доступа к системным файлам и пр.);

- Мониторинг изменений на сайте с помощью панелей веб-мастера «Яндекса» и Google;

- Регулярная смена паролей от сайта и хостинга;

- Отказ от использования небезопасного FTP, переход на безопасные протоколы SSH, SFTP и SCP;

- Регулярное сохранение бэкапов сайта не только на хостинге, но и локально на компьютере;

- Регулярная проверка компьютера, с которого выполняется администрирование сайта, коммерческим антивирусом;

- Работа с сайтом в открытых WiFi- сетях по VPN;

- И некоторые другие.

Комплекс мер по безопасности сайта (ответственный – сам владелец сайта):

- Владельцу сайта (в случае с малым бизнесом – это, чаще всего, директор компании) необходимо прописать свод правил. Они должны регламентировать работу службы технической поддержки по вопросам безопасности сайта, обеспечивать защиту сайта на хостинге и безопасную работу с интернет-ресурсом внутри компании, а также безопасное администрирование ресурса сторонними специалистами.

- Владельцу сайта также необходимо выработать алгоритм действий на тот случай, если сайт взломают.

Среди представителей малого бизнеса бытует ошибочное мнение, что безопасность сайта – это дорогостоящая процедура, которую могут позволить себе лишь крупные компании. На самом деле это не так. Чтобы защититься от нецелевой атаки, достаточно заказать услугу «цементирования» сайта в специализированной компании. Стоимость ее обычно варьируется в пределах 2,5 – 5 тысяч рублей.

Материалы по теме:

Сайт Алены Владимирской перенаправляет пользователей в арабский магазин

Появился нормальный способ избавления от Wi-Fi-паролей

В сеть утекли персональные данные 50 миллионов жителей Турции

Как хакеры защищают своих детей от других хакеров

Цифры дня. Охота за багами от Uber

Израиль хочет стать технологическим центром мировой индустрии конопли

Видео по теме:

Нашли опечатку? Выделите текст и нажмите Ctrl + Enter

Материалы по теме

- 1 Как раскрутить свой бизнес

- 2 67% россиян сталкивались с попытками мошенников украсть их аккаунты

- 3 SEO для локального бизнеса: как выйти на первые позиции в поиске по регионам

- 4 13 плагинов для Mozilla Firefox, которые сэкономят ваше время

- 5 Десять вдохновляющих рекламных кампаний последних трех лет