Как конкуренты получают данные ваших клиентов через сотрудников

И при чем тут VPN

По данным «СерчИнформ», в первом полугодии 2020 года 94% российских компаний столкнулись с утечками информации. Нередко их причиной становились не только атаки мошенников, но и действия конкурентов. Салават Ханов, основатель сервиса блокировки рекламы 1Blocker — о том, как данные ваших сотрудников попадают к конкурентам.

Зачем конкурентам информация о ваших клиентах и сотрудниках? Самый простой и очевидный ответ — для того, чтобы улучшить свой продукт и собрать информацию для целевой рекламы. Отдельный интерес представляют сведения о документации и особенностях внутренних процессов вашей компании. Одним из каналов проникновения к защищаемым данным невольно становятся сотрудники компании.

Беспечность в сети — наказуема

Сотрудники компании — в первую очередь самые обычные пользователи интернета. А большинство сайтов и приложений отслеживают пользователей.

Технологии и сторонние сервисы позволяют им объединять данные о посещении пользователям различных ресурсов, собирать информацию об их интересах, примерном доходе, семейном положении, возрасте, образовании и даже возможных проблемах со здоровьем. Зачастую личные данные сотрудников одной компании попадают к другим компаниям без их согласия. Как это происходит?

- 1. Трекеры

Согласно данным исследования WhoTracks.me, 62% из 10 тыс. сайтов загружают трекер Facebook.

Рекламодатели встраивают его на свою площадку. Это может быть сайт, социальная сеть или приложение. Когда пользователь заходит на площадку, автоматически считываются данные — за 10-15 секунд. Данные могут передаваться куда-либо, даже если пользователь просто слушает музыку с телефона.

Например, при переключении трека может быть отправлен сигнал о том, что человеку нравится поп-музыка или другое музыкальное направление. Трекеры мобильных приложений предоставляют аналитикам данные о пользовательских событиях: повторные запуски или внутренние покупки.

- 2. Почтовые рассылки

Одна компания отправляет другой письмо, в которое вставляет прозрачное изображение размерами 1х1 пикселя. При открытии письма браузер пытается скачать изображение, которое пользователь даже не видит и не подозревает о его существовании, а система трекинга считывает из запроса на скачивание информацию об IP-адресе, типе устройства, операционной системе, параметрах перехода.

Далее эти данные отправляются в компанию, которая делала рассылку.

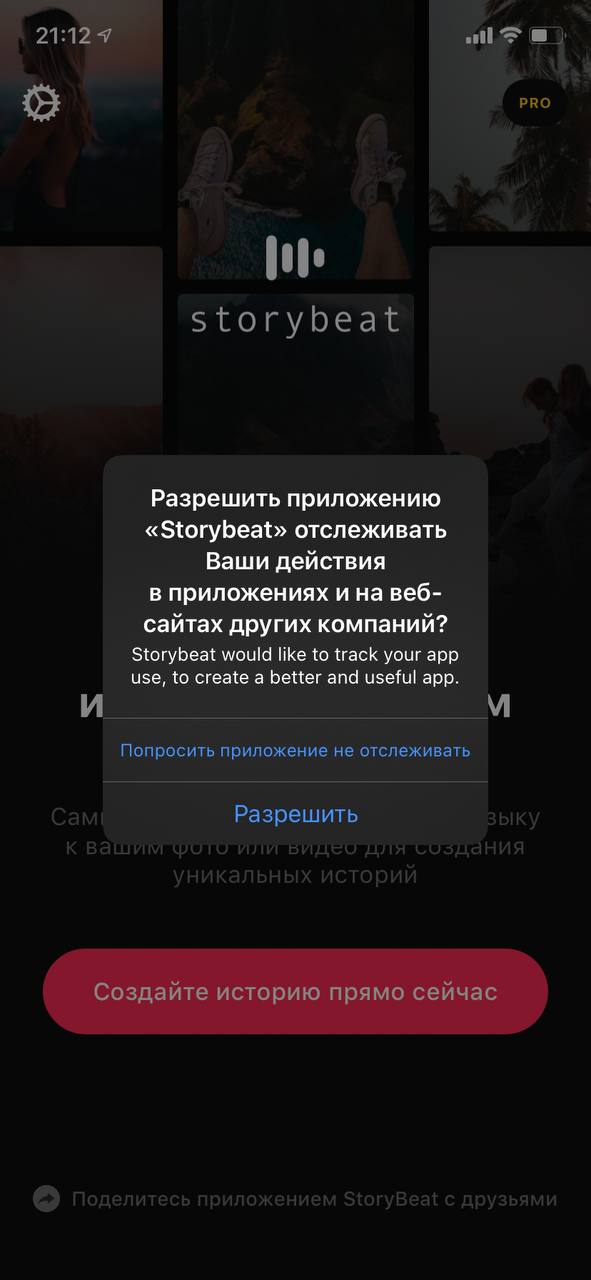

- 3. Приложения

Различные приложения тоже собирают данные. Например, когда человек использует Uber или «Яндекс.такси», то передает им данные о своем местоположении и номер кредитной карты. Но некоторые приложения просят доступ и к другой информации. Например, к галерее изображений (фотографии), контактам или к личным настройкам.

Если выясняется, что человек живет в стране с высоким уровнем дохода или использует дорогой гаджет, то его можно подтолкнуть к более дорогим покупкам. Система работает так, что маркетологи заранее знают: пользователь недавно искал дорогие часы, поэтому можно подобрать для него релевантные предложения.

Советы компаниям, которые хотят сохранить личные данные:

- Используйте корпоративный VPN

В 2021 году все больше сотрудников работают удаленно, используя незащищенные общедоступные сети. Например, бесплатный Wi-fi в аэропорту или кафе. Это опасно, потому что сети не зашифрованы, и киберпреступники или другие компании могут легко подобраться к конфиденциальным файлам. Чтобы этого избежать, создайте собственный VPN для сотрудников.

Это позволит ограничить доступ к информации внутри корпоративной сети информации даже при незащищенном внешнем подключении. Например, в компании Apple доступ к внутренним ресурсам осуществляется только через корпоративный VPN.

- Установите правила аутентификации для сотрудников

— использовать достаточно сложные уникальные пароли;

— регулярно обновлять пароли своей учетной записи (можно программно установить требование смены пароля с определенной периодичностью);

— использовать многофакторную авторизацию (способ контроля доступа к информации в два этапа, с вводом пароля и подтверждающего кода).

- Требуйте от сотрудников соблюдения правил «информационной гигиены», обучите их

Особенно важно избегать атаки, в которых киберпреступники используют социальную инженерию. Сотрудники компаний иногда сами предоставляют «лишнюю» информацию, когда дают разрешение на доступ к личным данным внутри приложений.

Без обучения сотрудникам может быть сложно распознать фишинговые мошенничества или внешние угрозы, пока не стало слишком поздно. Если сотрудник оплачивает счета, злоумышленники могут установить сторонний плагин на сайт подрядчиков. При оплате через этот плагин возможно скопировать банковские данные. Чтобы избежать этого — обращайте внимание на то, как выглядит домен при покупке.

- Настройте программную защиту соединений

В случае, если на вашем устройстве оказалось вредоносное ПО, «отловить» и нейтрализовать его поможет антивирус. Но каким образом помешать «зловреду» отправить своему хозяину ту информацию, что он уже успел собрать? Ответ очевиден: необходимо лишить его каналов связи с внешним миром.

Специальная системная утилита под названием брандмауэр позволяет контролировать все подключения к устройству и блокировать попытки несанкционированного доступа извне, а также передачу данных наружу.

- Зашифруйте конфиденциальные данные

Скандальные истории типа: «В метро нашли ноутбук с секретной информацией» — становятся рутиной новостной повестки. Увы, сотрудники — всего лишь люди, и они не застрахованы от ошибок, усталости или банальной забывчивости. Шифрование не защитит вашу компанию от самого факта утери жесткого диска или USB-накопителя с важной информацией.

Но оно гарантирует, что сами данные на утерянных или украденных носителях будут недоступны для посторонних. Правило очень простое: информация должна покидать пределы безопасной внутренней сети компании только в зашифрованном виде.

Фото на обложке: pixabay.com

Иллюстрация предоставлена автором.

-

Партнёрский материал Как компании из Архангельска растут на терпении, связях и самоиронии 29 мая 2026, 14:33

-

Бизнес «Команде не вырасти выше лидера»: как изменить неписаные правила взаимодействия в группе 19 мая 2026, 10:00

-

Искусственный интеллект Нам не нужен свой OpenAI: где России искать эффект от ИИ и что для этого делать 19 мая 2026, 11:00

-

Деньги Онлайн-инкассация: как превратить наличную выручку в рабочий капитал 01 июня 2026, 10:00

-

Ритейл Когда ручная отчётность мешает компании расти: как ускорить аналитику в фешен-ретейле 16 апреля 2026, 18:29

-

Деньги Персональные данные и цифровой след: кто и как на них зарабатывает 27 марта 2026, 10:11

-

Технологии Подключённые автомобили: как интернет меняет автопром 25 марта 2026, 13:17

-

Бизнес «Малый бизнес драйвит всё»: как компании из Архангельска растут на терпении, связях и самоиронии 25 мая 2026, 18:03

-

Искусственный интеллект Книга «Дикие ягодки», первый в мире ИИ-терминал и главная проблема российской экономики: итоги ПМЭФ–2026 06 июня 2026, 08:00

-

Искусственный интеллект Выступление Владимира Путина и новые правила для маркетплейсов: главные события и тезисы третьего дня ПМЭФ–2026 05 июня 2026, 22:00

-

Технологии Яндекс Карты добавили 120 тыс. отметок о доступности мест маломобильным людям: данные обновляет ИИ — автоматически 05 июня 2026, 20:42

-

Искусственный интеллект Anthropic предложила ИТ-компаниям приостановить разработку ИИ — эксперты опасаются потери контроля над нейросетями 05 июня 2026, 20:06

-

Бизнес С 16 по 19 июня пройдёт форум недвижимости «Движение» — в 2026 году его впервые посетят не только девелоперы 05 июня 2026, 19:07

-

Искусственный интеллект Развитие ИИ затронет 60% профессий — каждая десятая специальность может исчезнуть с рынка труда 05 июня 2026, 21:26

-

Технологии Минцифры предложило ввести аренду самокатов по биометрии — систему протестируют в «Сириусе» 05 июня 2026, 15:15

-

Бизнес Татьяна Ким возглавила комитет по цифровым платформам — сопредседателем стала гендир МТС Инесса Галактионова 04 июня 2026, 15:45