Как не попасться мошенникам, которые представляются сотрудниками банка

Основные уловки злоумышленников

Руководитель группы проектной документации Positive Technologies Дмитрий Каталков рассказывает о том, что такое социальная инженерия, и почему звонки и смс из фейковых банков – это сейчас самые простые и действенные методы мошенников.

Недавно моему коллеге позвонили из банка, номер был записан в контактах телефона (у него в нем открыта зарплатная карта). Звонившие наговорили много всего хорошего — про партнерские программы, сниженные проценты по потребительским кредитам — а в конце попросили продиктовать номер карты. Он уже было собрался диктовать, но в последний момент отказался.

Звонящий сразу изменился в голосе, тон из тактично-услужливого резко стал настойчивым, наглым и даже угрожающим, ему стали говорить про блокировку счетов (якобы, он себя не идентифицировал). Он тут же сбросил звонок, а позже сам позвонил в банк, где сказали, что с этого номера они обычно не звонят клиентам, он — для входящих звонков. Интересно…

А вот еще один, весьма распространенный в наших широтах, случай. Скорее всего, вы, ваши друзья или родные сталкивались с подобным. На телефон приходит смс-уведомление приблизительно следующего содержания: VISA{номер} покупка 9700р [название компании] с комиссией 97р. Если Вы не совершали данную транзакцию, пожалуйста, позвоните по телефону 89…………...

Фото: Wesley Quinn on Unsplash

Фото: Wesley Quinn on UnsplashНикакой транзакции в названной компании вы не совершали и у вас естественным образом тянется рука набрать указанный номер. Ну, действительно, всякий нормальный человек поступил бы так, тем более что все уже наслушались про страшные ошибки банков, кредиты, оформленные на чужие ФИО и прочее.

А между тем, подобные звонки и смс — самые простые и действенные методы, которыми оперируют мошенники в наши дни. Раньше это называли лохотроном, а сегодня по-умному именуют «социальная инженерия». По нашим данным, в 1 квартале 2018 года в 29% атак злоумышленники использовали методы социальной инженерии.

Злоумышленники пользуются слабостями или банальным невниманием людей, звоня и прикидываясь представителями компаний, с целью выведать ценную информацию, присылая фейковые смс-ки от банка. А бывает и похуже… Присылает преступник письмо с зараженным файлом на рабочий адрес жертвы, открывает этот файл сотрудник и блокирует тем самым операционную деятельность всей компании.

Как белые хакеры прикидываются злоумышленниками

Эксперты нашей компании регулярно проводят работы по оценке осведомленности сотрудников наших клиентов в вопросах информационной безопасности. Такие работы основаны на применении различных методов социальной инженерии (той самой, которую используют в своих преступных намерениях киберзлодеи). Обычно это рассылка электронных писем, телефонные звонки и даже общение через социальные сети.

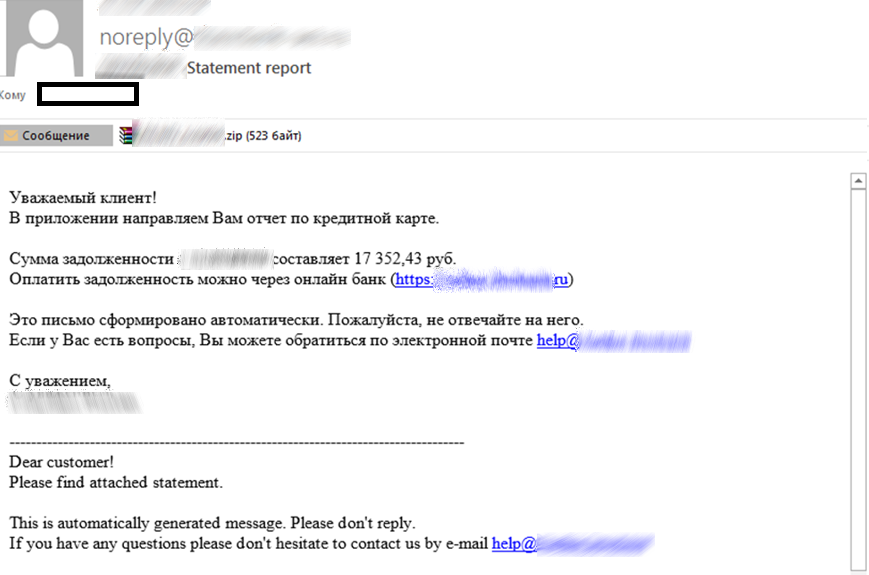

Представьте, что вам на почту приходит письмо с таким содержанием:

Неужто не откроете?

Исследование Positive Technologies показало, что 27% сотрудников компаний перешли по зараженной ссылке из фишинговых писем (вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей). Пользователи невнимательно читали адрес ссылки или же просто, не глядя, кликали на него и переходили на поддельный ресурс. Когда же пользователю предлагается скачать файл, а затем запустить его, то с каждым дополнительным действием у него начинают закрадываться подозрения. Поэтому лишь 7% сотрудников оказались невнимательными и попались на эту удочку.

Схема реальной атаки может выглядеть следующим образом. Злоумышленник размещает на подконтрольном ему ресурсе набор вредоносных программ под различные версии ПО. Ссылка на этот ресурс массово рассылается в фишинговых письмах. Применительно к повседневной жизни это может быть рассылка электронных писем, обещающих скидки, акции, выигрыши и тд. Пользователь переходит по ссылке из письма, и после открытия страницы в браузере происходит эксплуатация уязвимостей, что может привести к заражению его компьютера вирусом. При этом он даже не заметит, что злоумышленник уже «поселился» в его компьютере. Не сложно догадаться, что, получив доступ к компьютеру, злоумышленник получает возможность доступа к информации, которая на нем хранится: пароли, личные документы. Далее он волен делать с ними что угодно.

Кто виноват?

По статистике, невольными соучастниками преступников в корпоративной среде становятся бухгалтеры, сотрудники отдела кадров, юристы, менеджеры. В исследовании, проведенном Positive Technologies, 88% сотрудников, вступивших в переписку с хакерами, были именно не IT-специалистами. При этом каждый четвертый открывший письмо с киберзаразой был руководителем отдела.

Впрочем, IT-специалистов тоже удалось подловить, правда они оказались в меньшинстве (3% от общего числа), но ведь в данном случае количество не играет решающей роли — для успешной атаки достаточно одной точки входа. Тот факт, что специалисты по информационной безопасности клюнули на крючок социнженерии, говорит о том, какой это на самом деле действенный инструмент.

Наша практика показывает, что пользователи непреднамеренно помогают хакерам в развитии атаки, пересылая зараженное письмо коллегам с просьбой открыть вложение или перейти по ссылке. Например, сотрудники компании-заказчика перенаправляли полученные зараженные письма в IT-департамент, требуя разобраться, почему у них не открывается файл «График_отпусков.xls»! Стоит отметить, что после этого специалисты IT-департамента открывали письмо и запускали файл уже у себя, видимо доверяя письму, полученному от коллеги, которого знают лично.

Фото: Hassan OUAJBIR on Unsplash

Фото: Hassan OUAJBIR on UnsplashТема письма решает

Злоумышленники часто опираются на страх, жадность, надежды, ожидания и другие эмоции, которые могут заставить пользователя поддаться сиюминутной слабости. Когда внезапно на почту приходит письмо «вам одобрили премию», «вы выиграли приз» или «список сотрудников на увольнение», пользователь забывает об элементарных правилах кибербезопасности.

Почти 40% (!) тестовых фишинговых писем с темой увольнения побуждали сотрудников совершить потенциально опасное действие. Высокий процент успеха также у писем, где есть слова «премия», «поощрение», «повышение зарплаты»: по нашим оценкам, каждое четвертое такое письмо обмануло сотрудника.

Втереться в доверие

Что только не придумывают хакеры в наше время, чтобы добраться до компьютерной системы компании. В октябре 2017 года была проведена фишинговая рассылка от имени администрации популярного онлайн-криптокошелька MyEtherWallet. В письме было указано, что сейчас якобы проводится обновление ПО и учетные записи заблокированы, а для их разблокировки и подтверждения баланса нужно перейти по ссылке.

При переходе по ссылке открывался сайт, как две капли воды похожий на оригинальный myetherwallet.com. Разница была в том, что вместо последней буквы «t» использовался практически идентичный символ «ţ» в кодировке Unicode.

Ничего личного

Взломать аккаунт в социальных сетях – решаемая задача для хакера. Найти сотрудника компании — еще проще: мы сами указываем в профиле место работы. Атака на профиль в социальной сети может быть очень эффективной. Люди нередко обсуждают рабочие вопросы в соцсетях, а некоторые даже делятся друг с другом конфиденциальной информацией и пересылают документы, что называется, не заморачиваясь. А заморачиваться, точнее думать о последствиях такой беспечности, стоит, ведь взломанный аккаунт в руках хакера может стать настоящим оружием, направленным против целой организации. Так, например, поступила группировка SongXY, которая в 2017 году принимала участие в атаках на промышленную отрасль и государственные учреждения стран СНГ. Злоумышленники искали профили сотрудников в социальных сетях и отправляли им сообщения.

Что же делать?

Существует несколько простых технологий, позволяющих защитить себя от методов социальной инженерии:

- Внимательно изучайте адрес, с которого вам приходит письмо.

- Не поленитесь вчитаться в текст ссылки, по которой вам предлагается перейти.

- Не лишним будет подумать над содержанием самого послания, его целью, «спросить соседа», приходило ли ему что-то подобное.

- Не кликайте на подозрительные ссылки, не открывайте вложения с неизвестных адресов. Вообще, проявляйте осторожность, особенно в случае с корреспонденцией на рабочем компьютере. Не забывайте: на кону, возможно, репутация вашей компании.

- Постарайтесь не заходить в личные аккаунты соцсетей с рабочих компьютеров.

- Не уносите домой файлы, содержащие конфиденциальную информацию, лучше поработайте с ними в офисе.

Берегите себя!

Материалы по теме:

Путь к «сердцу» компании лежит через Wi-Fi – как работают злоумышленники

11 советов о том, как защитить свои данные в интернете

-

Искусственный интеллект Нам не нужен свой OpenAI: где России искать эффект от ИИ и что для этого делать 19 мая 2026, 11:00

-

Бизнес «Команде не вырасти выше лидера»: как изменить неписаные правила взаимодействия в группе 19 мая 2026, 10:00

-

Ритейл Когда ручная отчётность мешает компании расти: как ускорить аналитику в фешен-ретейле 16 апреля 2026, 18:29

-

Деньги Персональные данные и цифровой след: кто и как на них зарабатывает 27 марта 2026, 10:11

-

Технологии Подключённые автомобили: как интернет меняет автопром 25 марта 2026, 13:17

-

Карьера Зумеры в управлении — не мода, а необходимость 28 февраля 2026, 01:00

-

Искусственный интеллект Экономика суверенитета: как финансовый сектор, промышленность и ретейл монетизируют новые технологии 28 апреля 2026, 17:00

-

Тренды Будущее под камерами: шесть сценариев, как видеонаблюдение перепишет реальность к 2036 году 19 января 2026, 10:57

-

Россия Власти перенесли введение платы за VPN-трафик до осени: операторы не успевают подготовить программное обеспечение 21 мая 2026, 19:00

-

Технологии Мосбиржа запустит торги криптовалютами до конца года 2026 года — первые тесты площадка планирует провести уже летом 21 мая 2026, 20:30

-

Банки Спрос на кредиты от МСП вырос в три раза в 2026 году: средняя сумма заявки опустилась до минимума — 1,59 млн ₽ 21 мая 2026, 19:45

-

Бизнес Т-Технологии опубликовали финансовый отчет за I квартал 2026 года — прибыль компании достигла 46,5 млрд ₽ 21 мая 2026, 18:15

-

Бизнес Wildberries запустит в приложении покупку ЦФА для массовых пользователей: минимальная сумма инвестиций — 10 тыс ₽ 21 мая 2026, 16:45

-

Тренды В Москве растёт спрос на бизнес-центры со спортивными объектами: в офисах появляются футбольные поля и падел-корты 21 мая 2026, 15:15

-

IT «Теперь все ищут не единорогов, а рабочих лошадок»: IT-рынок вошёл в зрелую стадию — инвестиции стали прагматичнее 21 мая 2026, 12:00

-

Бизнес VK опубликовала финансовые результаты за I квартал 2026 года — чистый долг компании сократился на 20 млрд ₽ 21 мая 2026, 11:20