Как избежать взломов и утечек данных сайта: три рекомендации владельцам

Что сделать для повышения безопасности онлайн-проекта

Утечки данных становятся массовой болью: только за последнее время были опубликованы данные клиентов СДЭКа, Delivery Club, «Гемотеста», Tele2, Ozon.

Дмитрий Юзепчук, директор хостинга Reddock, выделил три правила, которые решают основные проблемы безопасности онлайн-проекта.

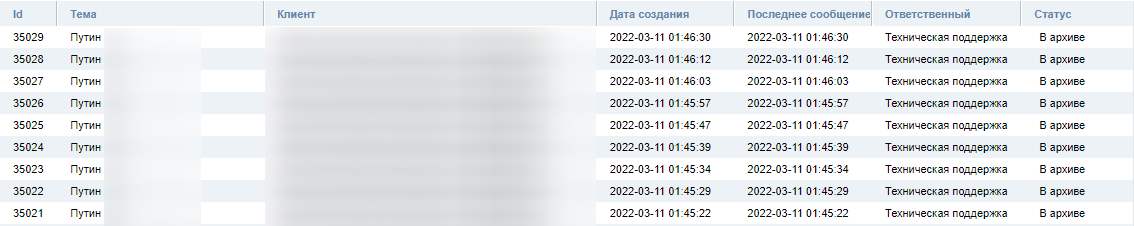

На практике небольшие проекты сталкиваются со взломами чаще, чем принято считать. Как следствие, требуется срочно восстановить сайт, поэтому владельцы и администраторы связываются с хостингом. Такие проблемы составляют 9% всех запросов в нашу поддержку. Это много.

В этих сообщениях пишут о потери доступа к панели или CMS, полном отсутствии резервных копий, подмене контента на сайте или перенаправлении на вирусные ссылки, спам-рассылках и другом.

После 24 февраля проблемы добавились. Например, однажды одного пользователя взломали и стали спамить нашу поддержку:

Одна из февральских ситуаций

Проблема не в сообщениях, а в возможности получения доступа к личному кабинету. Здесь находится информация о клиенте, данные по платежам, а главное — доступ к файлам проекта.

Такие действия опасны для бизнеса. Поэтому мы стремимся максимально обезопасить размещение сайта и делаем все возможное со стороны хостинга. Например, настроили резервное копирование на удаленный сервер без возможности удаления из панели.

Взяли на себя задачу говорить с клиентами о защите сайтов как можно чаще:

- уведомляем о подозрительных файлах;

- публикуем статьи в блоге — рубрика «Безопасность» самая наполняемая;

- коммуницируем с пользователями через email-рассылки;

- выступаем на партнерских вебинарах.

Каждый проект — недавно запустившийся, небольшой, крупный, коммерческий или некоммерческий — нуждается в защите.

1. Хранить административный пароль надежно

Доступы владельца проекта ко всем системам должны быть под контролем, иначе с данными сайта можно сделать что угодно.

Будьте осторожны и следуйте рекомендациям:

- Учетные записи с полным административным доступом должны принадлежать только владельцу проекта.

- Использовать сложные пароли — с разным регистром, цифрами, символами.

- Плохо: mycompany123456

- Отлично: T$x_o?QIM~6rXrj.r

- Для каждой системы и сайта — разный пароль.

- Отключить удаленный доступ гаджетам, которые не используются.

- Использовать двухэтапную авторизацию.

Зачастую проблемы возникают на сайте из-за передачи полных доступов коллегам и подрядчикам. Это лишнее: для каждого пользователя в любой системе можно задать отдельные доступы к подразделам.

Иначе это чревато:

- невозможностью восстановления работы проекта из-за потери домена или файлов сайта;

- приостановкой бизнес-процессов, поскольку восстановление требует времени, — это и убытки, и репутационные риски;

- утечкой данных и другим злоупотреблением информацией.

К примеру, владелец сайта однажды передал доступ разработчику из-за рубежа. Этой весной человек подменил содержимое проекта на политическое обращение. Пока разбирались и восстанавливали сайт, интернет-магазин не работал.

Поэтому делитесь упрощенным доступом. Он поможет избежать потерю сайта. Вдобавок сотрудникам удобнее работать с разделами, которые относятся к их зоне ответственности, а не видеть все возможные функции. Ведь в нескольких доступных вариантах легко запутаться и сделать что-то лишнее.

Проверьте полный доступ на надежность: он должен быть только у владельца проекта. Если ранее передавали пароль, лучше установите новый.

2. Вести журнал изменений

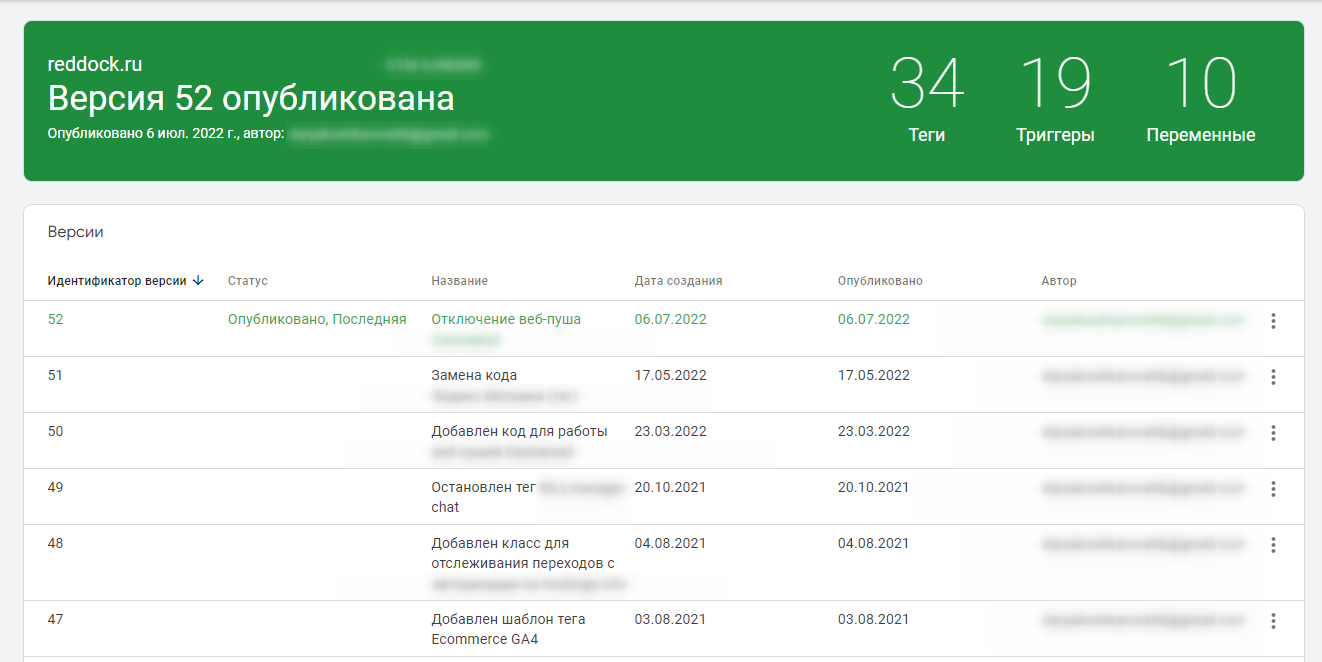

Ведение списка изменений помогает в нужный момент отменить или улучшить их. В качестве наглядного примера — история изменения версий Google Tag Manager.

Если что-то пойдет не так, можно по названию и дате публикации понять, в чем проблема, и устранить ее. Например, после замены кода что-то сломалось. Открываем описание версии 51 и предполагаем, что именно повлияло на сайт. Фиксируем и устраняем.

Пример истории изменений в версиях GTM

Вести подобный журнал можно в любой удобной системе.

Мы рекомендуем:

- Держать в облачном хранилище, чтобы иметь доступ с любого устройства.

- Заполнять дату, время, место изменения и автора правок. По возможности и необходимости прикреплять ссылки на задачи, по которым выполняются изменения, скриншоты изменений и прочее.

- Просто и понятно описывать, что именно обновлено.

- Предоставлять доступ коллегам, но администратором должен быть владелец проекта.

- В идеале должна быть видна история правок.

Такой подход поможет разобраться, если с сайтом что-то произошло. Например, проект Х перестал быть доступным. Клиент пишет в поддержку хостинга по этому вопросу.

Читайте по теме:

Базы данных компаний все чаще воруют. Вот конкретные действия, которые помогут этого избежать

Для общего понимания ситуации специалист уточнит:

- когда возникла ошибка,

- ведутся ли работы на сайте,

- если да, какие изменения были последними.

Такую информацию будет просто взять из журнала изменений. Она поможет разобраться в проблеме и быстрее вернуть сайт в рабочее состояние.

3. Иметь резервные копии до и после работ на сайте

Резервные копии — must-have для восстановления сайта в экстренной ситуации.

При этом недостаточно хранить один бэкап. Представьте, если он хранится только в одном месте, а доступа к нему нет. В этом случае архив потерян навсегда: придется разрабатывать и наполнять сайт с нуля.

Поэтому рекомендуем руководствоваться правилом «3-2-1» — хранить:

- 3 копии сайта — на хостинге, в CMS и локально;

- на 2 носителях — в облачном хранилище и локально;

- 1 вне офиса — на удаленном сервере.

Для интернет-магазинов следует создавать копию каждые три дня, для корпоративных сайтов — каждую неделю.

До начала проведения работ на сайте нужно обязательно создать резервную копию сайта.

Если что-то пойдет не так, наличие актуального архива поможет восстановиться до предыдущей версии сайта. Мы рекомендуем сделать резервную копию после завершения работ на сайте. На случай, если понадобится сравнить внесенные разработчиком изменения.

Что сделать для повышения безопасности проекта

Выработайте привычку проверять действия вопросом: «Это безопасно для компании?». Она должна быть не только у владельца, но и сотрудников.

Если при выполнении задачи появляется малейшее сомнение в правильности действий, всегда лучше уточнить у коллег и быть уверенным в защищенности данных.

Владельцам проектов рекомендуем:

- Регистрировать CMS, домены, готовые решения, хостинг на себя или компанию.

- Хранить доступы в надежном месте, лучше — знать наизусть.

- Предоставлять ограниченные доступы коллегам и подрядчикам в нужные разделы и директории.

- Регулярно проверять наличие актуальных резервных копий.

Читайте также:

Держать код при себе: как обезопасить ИТ-инфраструктуру в условиях ограничений рынка

6 технологических гигантов, которые были взломаны хакерами LAPSUS$

Если полные доступы были переданы коллегам или подрядчикам:

- Срочно изменить административный пароль и никому не давать.

- Создать ограниченные доступы с нужными доступами к разделам и передать сотрудникам.

- Если человек больше с вами не работает, сменить пароль.

Кому-то рекомендации покажутся простыми, но для многих это не так. Ведь когда ты — владелец бизнеса, о такой стороне порой не задумываешься, делегируя на сотрудников.

-

Ритейл Когда ручная отчётность мешает компании расти: как ускорить аналитику в фешен-ретейле 16 апреля 2026, 18:29

-

Технологии Александр Пьянов, «Яндекс Драйв»: «Мы готовы стать агрегатором для всего рынка каршеринга» 08 апреля 2026, 12:26

-

IT Мессенджер imo в России в 2026 году: где скачать, как установить и начать пользоваться 09 апреля 2026, 19:38

-

Деньги Персональные данные и цифровой след: кто и как на них зарабатывает 27 марта 2026, 10:11

-

Технологии Подключённые автомобили: как интернет меняет автопром 25 марта 2026, 13:17

-

Деньги Ключевая ставка ЦБ РФ в 2026 году: текущий показатель и как он влияет на экономику 23 апреля 2026, 20:19

-

Тренды Туры на 1 и 9 Мая 2026 года: куда поехать, какие есть форматы и сколько стоит 18 апреля 2026, 12:00

-

Карьера Зумеры в управлении — не мода, а необходимость 28 февраля 2026, 01:00

-

IT Twinby попросил Минцифры включить приложение в «белый список» — недоступность сервиса может повлиять на демографию 24 апреля 2026, 19:05

-

Искусственный интеллект OpenAI представила GPT-5.5 — модель научилась выполнять сложные задачи без участия пользователя 24 апреля 2026, 15:30

-

Тренды 82% россиян считают траты на культуру обязательными — в месяц на билеты уходит до 10 тыс. ₽ 24 апреля 2026, 19:29

-

Искусственный интеллект «Мы наблюдаем угасание привычного поиска»: Сергей Косинский — о рынке видеоконтента и борьбе за внимание ИИ-агентов 24 апреля 2026, 18:15

-

Маркетплейсы WB отрицает снижение выплат владельцам ПВЗ — ранее СМИ сообщали, что компания сократила вознаграждение на 25% 24 апреля 2026, 14:30

-

Бизнес «Аэрофлот» возобновляет рейсы в Дубай — с 1 июня перевозчик будет выполнять 17 рейсов в неделю 24 апреля 2026, 12:27

-

Бизнес Тим Кук покидает пост CEO Apple — его преемником станет главный инженер компании Джон Тернус 21 апреля 2026, 00:07